Gần đây, tôi đã dấn thân vào thế giới tự host các ứng dụng và dịch vụ. Ngay khi bắt đầu, tôi nhanh chóng bị cuốn hút vào việc khám phá thêm nhiều ứng dụng mới để chạy trên mạng nội bộ tại nhà. Việc thay thế Google Photos bằng Immich và sử dụng Obsidian qua trình duyệt web ban đầu rất thú vị, cho đến khi tôi nhận ra rằng mình chỉ có thể truy cập các dịch vụ này khi đang kết nối với mạng cục bộ. Vậy điều gì sẽ xảy ra khi tôi không ở nhà và muốn kiểm tra ghi chú hoặc xem dữ liệu được lưu trữ cục bộ? Tôi nhận ra rằng để làm được điều đó, tôi sẽ phải phơi bày các dịch vụ này ra internet. Mặc dù tôi không gặp vấn đề gì khi thực hiện việc này, nhưng tôi đã đánh giá thấp các biện pháp bảo mật cần thiết để bảo vệ dữ liệu của mình.

Vì là người mới trong lĩnh vực self-hosting và muốn nhanh chóng triển khai mọi thứ, tôi đã phơi bày các dịch vụ tự host mà không có đủ biện pháp phòng ngừa. May mắn thay, tôi đã nhận ra rủi ro từ sớm và thực hiện các thay đổi cần thiết kịp thời. Tuy nhiên, bạn có thể không may mắn như tôi và có thể làm lộ thông tin và dữ liệu nhạy cảm cho những người lạ trên mạng. Để ngăn chặn những sự cố đáng tiếc như vậy, tôi đã quyết định tổng hợp một danh sách kiểm tra các yếu tố cần xem xét trước khi các dịch vụ tự host của bạn có thể được truy cập từ xa.

Giao diện ứng dụng Pairdrop đang chạy trên macOS, minh họa việc tự host ứng dụng và chia sẻ file

Giao diện ứng dụng Pairdrop đang chạy trên macOS, minh họa việc tự host ứng dụng và chia sẻ file

Xác thực an toàn là ưu tiên hàng đầu

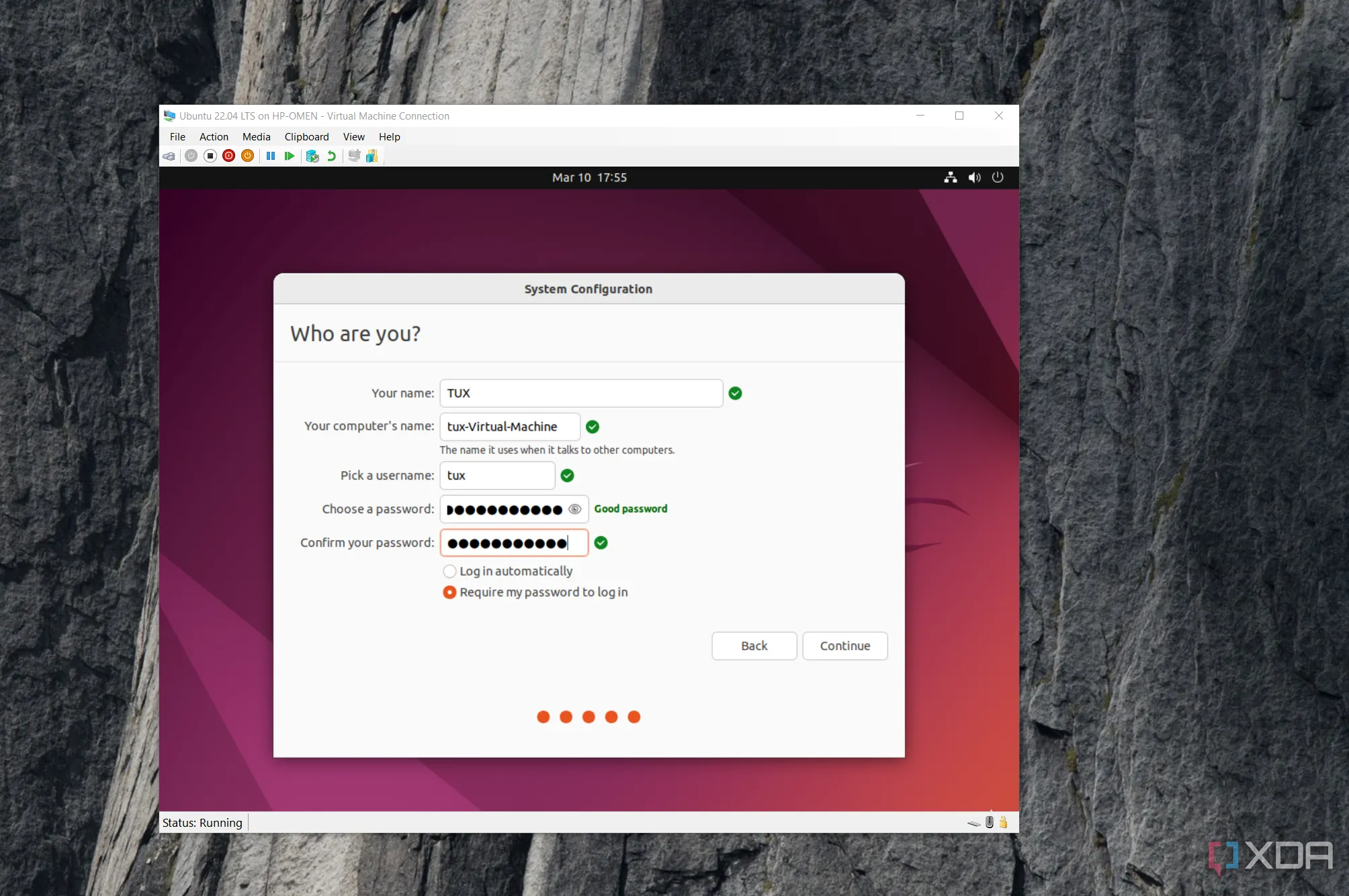

Một trong những mối đe dọa phổ biến nhất mà bạn phải đối mặt khi phơi bày một dịch vụ ra internet là các nỗ lực đăng nhập trái phép. Vì vậy, giống như tài khoản email hoặc mạng xã hội của bạn, việc đặt mật khẩu mạnh cho các dịch vụ tự host cũng rất quan trọng. Hãy sử dụng sự kết hợp của chữ cái viết hoa và viết thường, số và ký hiệu. Quan trọng hơn, đừng sử dụng tên người dùng và mật khẩu mặc định liên kết với một dịch vụ. Hãy thay đổi chúng ngay khi bạn thiết lập tài khoản.

Mật khẩu mạnh và MFA là chìa khóa

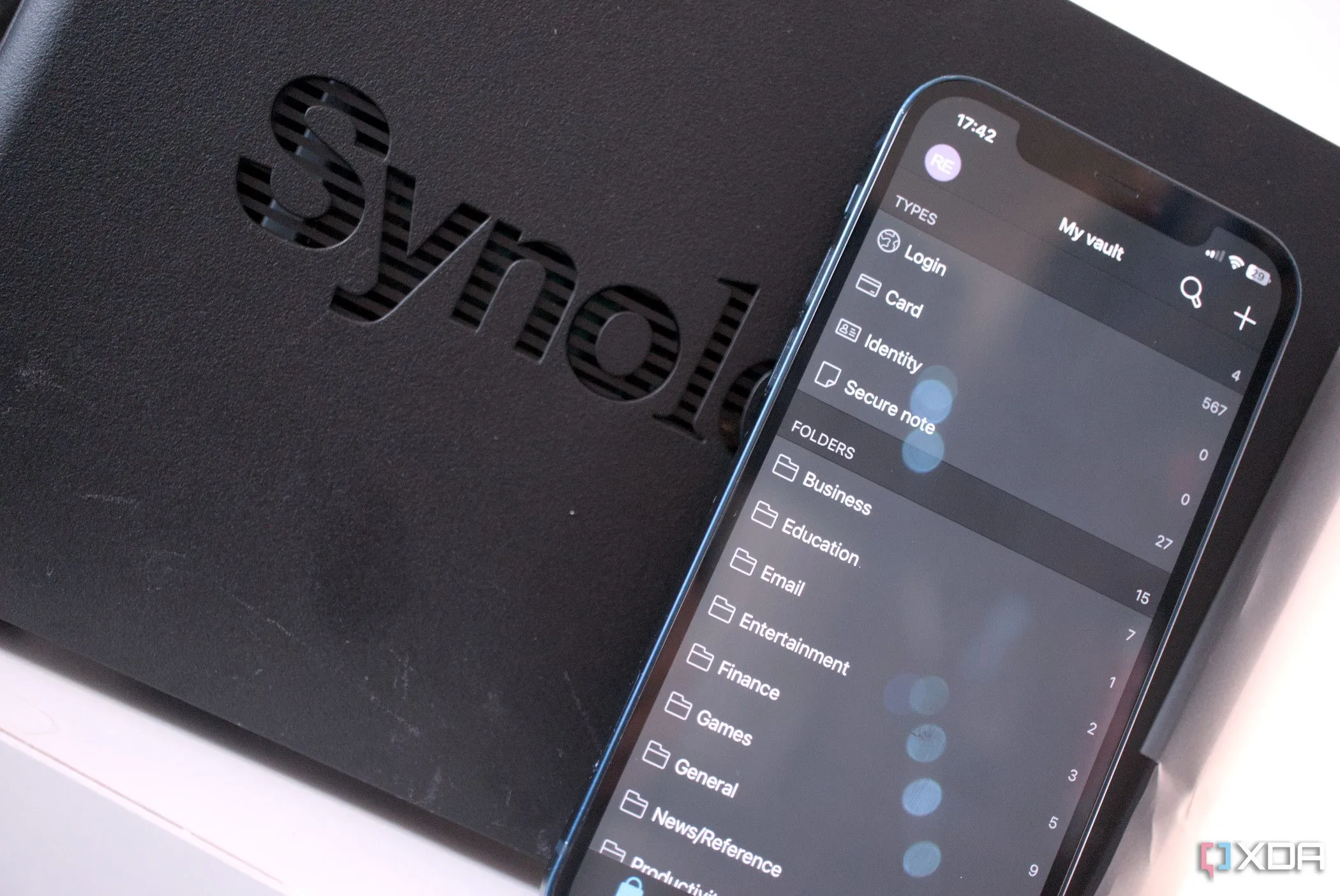

Một số lưu ý quan trọng khác bao gồm việc sử dụng mật khẩu duy nhất mà bạn chưa từng sử dụng trên bất kỳ trang web nào khác và bật xác thực đa yếu tố (MFA) bất cứ khi nào có thể. Cả hai điều này đều có thể được giải quyết bằng cách sử dụng trình quản lý mật khẩu và một ứng dụng như Google Authenticator hoặc Authy. Đối với nhiều dịch vụ, việc triển khai đăng nhập một lần (SSO) với các giao thức như OAuth2 hoặc LDAP là một lựa chọn thông minh. Điều này giúp tập trung quản lý xác thực và giảm thiểu rủi ro từ việc sử dụng nhiều bộ thông tin đăng nhập khác nhau.

Thiết lập mật khẩu mạnh cho máy ảo Ubuntu trên Hyper-V, minh họa bước đầu tiên trong bảo mật self-hosting

Thiết lập mật khẩu mạnh cho máy ảo Ubuntu trên Hyper-V, minh họa bước đầu tiên trong bảo mật self-hosting

Trình quản lý mật khẩu Bitwarden hoạt động với Synology NAS, thể hiện giải pháp bảo mật mật khẩu cho self-hosting

Trình quản lý mật khẩu Bitwarden hoạt động với Synology NAS, thể hiện giải pháp bảo mật mật khẩu cho self-hosting

Sử dụng tường lửa và phân đoạn mạng

Cách tốt nhất để ngăn chặn một cuộc tấn công khai thác là kiểm soát quyền truy cập mạng. Thiết lập tường lửa có thể hạn chế sự phơi bày của dịch vụ được host của bạn, giúp ngăn chặn các vi phạm trong tương lai. Sử dụng các công cụ như iptables hoặc UFW để hạn chế lưu lượng truy cập chỉ đến các cổng nhất định và chặn tất cả các cổng khác theo mặc định. Ngoài ra, hãy sử dụng VLAN để phân tách các dịch vụ, để kẻ tấn công không thể truy cập tất cả các hệ thống nhạy cảm nếu một dịch vụ bị xâm nhập.

Hạn chế lưu lượng truy cập chỉ với các cổng cần thiết

Các công cụ như OPNsense rất phù hợp cho mục đích này vì chúng cung cấp khả năng tường lửa cấp doanh nghiệp. Sau khi thiết lập các công cụ cần thiết, nên thường xuyên kiểm tra các quy tắc tường lửa của bạn bằng một dịch vụ như Nmap để đảm bảo chỉ các cổng mong muốn được mở. Việc này giúp phát hiện và khắc phục kịp thời bất kỳ lỗi cấu hình nào có thể tạo ra lỗ hổng bảo mật không mong muốn.

HTTPS là bắt buộc

Các cuộc tấn công man-in-the-middle có thể làm lộ toàn bộ dữ liệu, bao gồm thông tin đăng nhập và các đầu vào, nếu bạn vẫn đang sử dụng HTTP. Điều này là do dữ liệu không được mã hóa. Vì lý do này, HTTPS không còn là tùy chọn. Hãy sử dụng các giải pháp tự động như Let’s Encrypt để lấy và gia hạn chứng chỉ SSL/TLS. Ngoài ra, các công cụ như Certbot đơn giản hóa việc thiết lập cho Nginx, giúp quá trình triển khai HTTPS trở nên dễ dàng hơn rất nhiều.

Nhận và gia hạn chứng chỉ kịp thời

Một điều cần lưu ý là việc không gia hạn chứng chỉ có thể khiến dịch vụ của bạn bị ngoại tuyến, làm cho nó không thể truy cập được từ xa. Vì vậy, hãy thiết lập một cơ chế tự động để gia hạn chứng chỉ vài tuần hoặc vài tháng một lần. Điều này đảm bảo rằng dịch vụ của bạn luôn được bảo vệ bằng mã hóa và người dùng có thể truy cập mà không gặp cảnh báo bảo mật từ trình duyệt.

Cập nhật phần mềm thường xuyên

Phần mềm lỗi thời có thể không chứa các bản vá bảo mật cần thiết để ngăn chặn các hình thức tấn công mới hơn. Đây chính xác là lý do tại sao việc cập nhật tất cả các dịch vụ của bạn lên phiên bản mới nhất là rất quan trọng. Một số lỗ hổng có thể ảnh hưởng đến các dịch vụ bạn đang host, các ứng dụng được sử dụng để host chúng và các ứng dụng khác trên máy tính của bạn. Chẳng hạn, có khả năng chính Docker cũng bị ảnh hưởng bởi phần mềm độc hại. Vậy thì sao?

Mọi bản cập nhật đều quan trọng

Giải pháp duy nhất để tránh những sự cố này là thường xuyên cập nhật tất cả các dịch vụ và ứng dụng liên quan đến quy trình self-hosting của bạn. Điều này bao gồm cập nhật hệ điều hành (OS), máy chủ web như Nginx, các plugin, v.v. Sử dụng các công cụ như Watchtower để tự động cập nhật các container Docker lên phiên bản mới nhất. Đồng thời, hãy ghi lại số phiên bản của tất cả phần mềm của bạn và tìm kiếm xem có bất kỳ lỗ hổng bảo mật nào đã được báo cáo mà bạn có thể tránh được hay không.

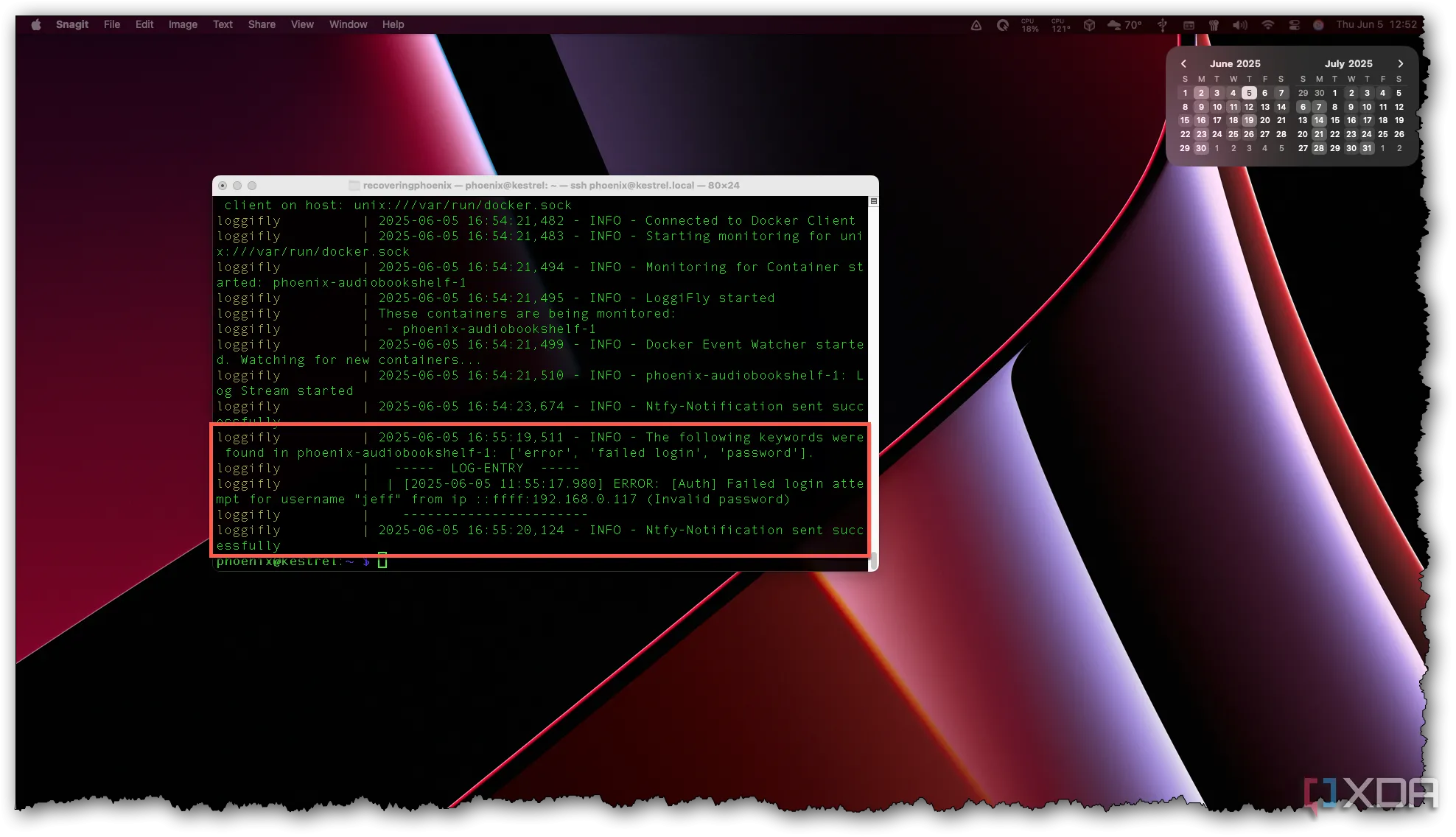

Ghi nhật ký và giám sát mọi hoạt động

Bạn cần có khả năng nhìn thấy toàn bộ hệ thống của mình mọi lúc để kiểm tra những gì đang diễn ra và xác minh trạng thái nếu mọi thứ không diễn ra theo kế hoạch. Đối với nhật ký, hãy sử dụng một công cụ như Graylog để tổng hợp nhật ký từ tất cả các nền tảng — dịch vụ, máy chủ và ứng dụng. Bạn có thể sử dụng nó để ghi lại các sự kiện chính như các nỗ lực đăng nhập thất bại, thay đổi cấu hình, v.v.

Thiết lập cảnh báo thời gian thực

Bạn cũng có thể tạo một bảng điều khiển trực quan bằng Grafana để hiển thị số liệu thống kê thời gian thực về tải CPU, mức sử dụng bộ nhớ, v.v. Các đợt tăng đột biến bất ngờ mà không có bất kỳ hoạt động sử dụng hoặc yêu cầu nào từ phía bạn có thể cảnh báo bạn về hoạt động đáng ngờ. Nói về cảnh báo, việc thiết lập cảnh báo để được thông báo mỗi khi có nhiều lần đăng nhập thất bại hoặc dung lượng ổ đĩa sắp hết có thể được thực hiện bằng PagerDuty. Bạn cũng nên thường xuyên xem qua các nhật ký, ngay cả khi không có cảnh báo nào, chỉ để kiểm tra lại.

Thông báo từ Loggifly về nỗ lực đăng nhập thất bại, minh họa tầm quan trọng của việc ghi nhật ký và cảnh báo theo thời gian thực

Thông báo từ Loggifly về nỗ lực đăng nhập thất bại, minh họa tầm quan trọng của việc ghi nhật ký và cảnh báo theo thời gian thực

Bảo vệ dữ liệu của bạn là ưu tiên hàng đầu

Việc quan tâm đến các yếu tố này trước khi phơi bày các ứng dụng tự host của bạn ra thế giới internet có thể giúp bạn rất nhiều trong việc đảm bảo không có cuộc tấn công hoặc rò rỉ dữ liệu nào xảy ra. Một số dịch vụ tự host như Immich và AdventureLog có thể chứa dữ liệu riêng tư như ảnh mà bạn không muốn những người lạ trên internet có được. Vì vậy, trước khi thực hiện bất kỳ bước nào với tư cách là người mới bắt đầu, tốt nhất là hãy giải quyết khía cạnh bảo mật trước, sau đó mới tiến hành đưa các dịch vụ của bạn lên mạng.

Giao diện Docker Desktop trên màn hình máy tính, biểu tượng của nền tảng self-hosting phổ biến

Giao diện Docker Desktop trên màn hình máy tính, biểu tượng của nền tảng self-hosting phổ biến

Bạn có kinh nghiệm nào trong việc bảo mật các dịch vụ self-hosting của mình không? Hãy chia sẻ ý kiến hoặc những mẹo hữu ích của bạn ở phần bình luận bên dưới để cộng đồng cùng học hỏi nhé!