Mới đây, cộng đồng game thủ đã xôn xao trước thông tin về một vụ rò rỉ dữ liệu lớn ảnh hưởng đến nền tảng Steam, với khoảng 89 triệu bản ghi liên quan đến người dùng và mã xác thực 2 yếu tố (2FA) được rao bán. Mặc dù sau đó Valve đã xác nhận rằng chính họ không phải là nạn nhân của cuộc tấn công, nhiều người vẫn vội vàng bác bỏ mức độ nghiêm trọng của vụ rò rỉ này, thậm chí đặt câu hỏi về tính xác thực của nó. Dữ liệu rò rỉ có đề cập đến Twilio là “Vendor Name”, nhưng Twilio đã phủ nhận việc bị tấn công. Điều đáng nói là Valve đã mất gần 24 giờ để đưa ra tuyên bố chính thức, ngoài việc xác nhận với MellowOnline1 rằng họ không sử dụng dịch vụ của Twilio. Với tư cách là chuyên gia SEO và biên tập viên của congnghetinhoc.com, tôi đã có cơ hội tiếp cận bản mẫu dữ liệu ngay khi tin tức vừa bùng phát. Sau khi xem xét kỹ lưỡng, tôi tin rằng đây không phải là một sự việc “không có gì đáng lo ngại” như nhiều người vẫn nghĩ.

Ban đầu, việc này có thể là một trò lừa bịp tinh vi. Tuy nhiên, dữ liệu dường như đã được bán, và người bán, tự xưng là Machine1337, sau đó đã công bố thêm hai bộ dữ liệu mẫu khác; một bộ được cho là liên quan đến Apple và bộ còn lại là Snapchat. Hơn nữa, Machine1337 có thể có mối liên hệ với EnergyWeaponUser, một cái tên được cho là đứng sau nhiều vụ tấn công quy mô lớn như Cisco và Ford. Bằng chứng cho thấy đây là hai cá nhân khác nhau, nhưng tài khoản Machine1337 đã hoạt động ít nhất một năm trên một số diễn đàn hacker này. Một số vụ rò rỉ nhỏ hơn, chẳng hạn như rò rỉ tin nhắn văn bản gửi cho hành khách của Turkish Airlines, cũng được cho là do Machine1337 thực hiện, và vụ việc đặc biệt đó xảy ra vào tháng 4 năm nay. Mặc dù tất cả những điều này có thể chỉ ra một kẻ giả mạo đang tìm cách tạo tên tuổi cho mình bằng cách lợi dụng tên của người khác, nhưng tính xác thực của dữ liệu tại thời điểm đó không phải là vấn đề chính. Vấn đề là: đó không phải, và vẫn không phải, là điều đáng để coi thường, ngay cả khi dữ liệu có vẻ vô hại trên bề mặt. Thật dễ hiểu khi tiếp cận tình huống này với một thái độ hoài nghi lành mạnh và sự thiếu tin tưởng chung (mà bạn nên có), nhưng tôi đã thấy những người khác hoàn toàn bỏ qua nó với giả định rằng dữ liệu đơn giản là vô nghĩa hoặc hoàn toàn bịa đặt, mặc dù chưa tự mình xem dữ liệu. Ngay cả bây giờ, vẫn có một vài lý do để lo ngại, ngay cả khi nguy hiểm không cảm thấy đến ngay lập tức.

Rủi Ro Lừa Đảo Có Mục Tiêu (Spear Phishing): Bạn Đã Trở Thành “Mồi Ngon”

Dữ Liệu Rò Rỉ Chứa Gì và Tại Sao Nó Nguy Hiểm?

Đầu tiên và quan trọng nhất, hãy cùng tìm hiểu xem dữ liệu rò rỉ này chứa gì. Thực tế mà nói, nó khá “nhàm chán”, chủ yếu chứa siêu dữ liệu (metadata) liên quan đến chi phí mỗi tin nhắn văn bản, nhà mạng được sử dụng để gửi tin nhắn và quốc gia của người dùng. Ngoài ra, các mã 2FA của Steam rõ ràng đã hết hạn sử dụng từ lâu, mặc dù bộ dữ liệu cũng chứa các mã liên quan đến việc thay đổi thông tin đăng nhập tài khoản. Sự đa dạng về ngôn ngữ trong các tin nhắn cũng củng cố tính xác thực của bộ dữ liệu trước khi nó được xác nhận, với sự hiện diện của tiếng Anh, tiếng Bồ Đào Nha, tiếng Đức, tiếng Nga và nhiều ngôn ngữ khác. Tuy nhiên, khi nói đến số điện thoại, chỉ có 1.825 số điện thoại duy nhất trong tổng số 3.000 số được cung cấp trong bản mẫu. Nếu tỷ lệ trùng lặp trong bản mẫu này được giữ nguyên trong toàn bộ dữ liệu, bạn có thể ước tính khoảng 54 triệu số điện thoại duy nhất. Con số này vẫn rất lớn, nhưng cũng chỉ bằng gần một nửa so với con số ban đầu.

Luôn có một vài lý do để tin vào tính xác thực của vụ rò rỉ, từ dữ liệu đa dạng đến nhiều ngôn ngữ, và thậm chí cả các diễn đàn nơi những thông tin này được đăng tải. Nhiều diễn đàn “ngầm” này hoạt động rất chặt chẽ khi nói đến việc mua bán dữ liệu bị tấn công, và Machine1337 chắc chắn sẽ bị cấm nếu những vụ rò rỉ khác là giả mạo và họ đã lừa đảo những người dùng khác. Giờ đây, khi chúng ta biết rằng dữ liệu là thật, không phải 54 triệu người dùng có mã xác thực cũ của họ bị rò rỉ, mà là 54 triệu người dùng vừa trở thành mục tiêu lừa đảo.

Biến Phishing Thường Thành Spear Phishing “Chết Người”

Chúng ta đều biết lừa đảo (phishing) là gì, và việc nhận ra một trò lừa đảo phishing có thể khá dễ dàng vì nhiều trong số đó nhắm mục tiêu vào số lượng lớn người dùng và được gửi đi mà ít quan tâm đến sự liên quan của chúng với người nhận. Tuy nhiên, bộ dữ liệu này lại cho phép các cuộc tấn công có mục tiêu cao (được gọi là spear phishing). Ví dụ, chỉ có hơn 6.000 người nói tiếng Nga ở Bồ Đào Nha vào năm 2022. Mặc dù con số đó gần như chắc chắn đã tăng lên kể từ đó, nhưng hầu hết những kẻ cố gắng thực hiện càng nhiều nỗ lực lừa đảo càng tốt đối với người dùng Bồ Đào Nha sẽ không làm như vậy bằng tiếng Nga. Một người dùng Steam nhận mã 2FA của Steam bằng tiếng Nga đã cung cấp thêm thông tin về cách điều chỉnh tin nhắn cho một người dùng cụ thể, nhưng mọi chuyện còn tệ hơn.

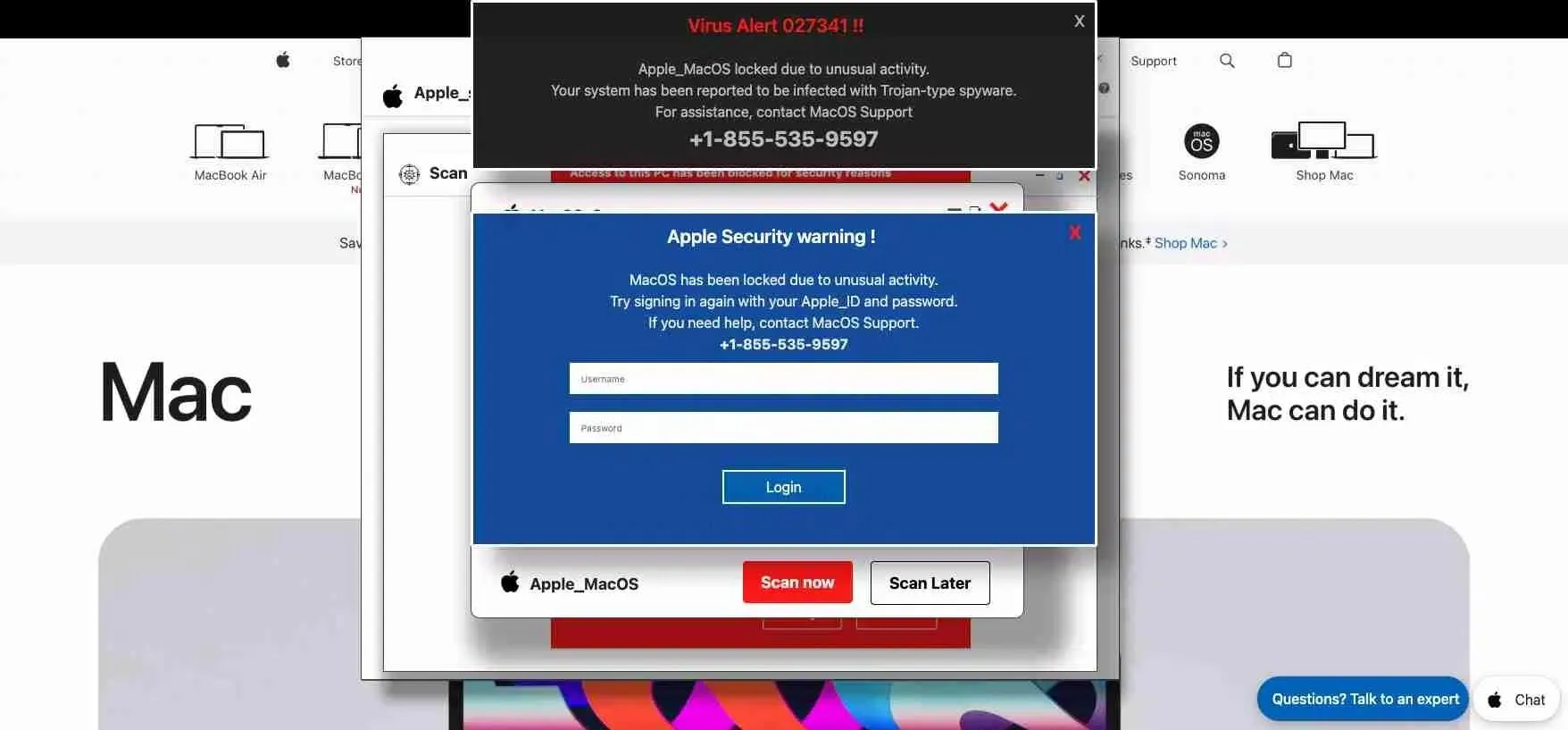

Phishing Attack trên máy Mac cho thấy nguy cơ lừa đảo có mục tiêu sau vụ rò rỉ dữ liệu Steam

Phishing Attack trên máy Mac cho thấy nguy cơ lừa đảo có mục tiêu sau vụ rò rỉ dữ liệu Steam

Đã có nhiều vụ rò rỉ của nhiều dịch vụ khác nhau trong những năm qua, và những vụ rò rỉ đó có thể bao gồm tên, số điện thoại, địa chỉ email, và nhiều thông tin khác. Tôi đã kiểm tra một số số điện thoại trên HaveIBeenPwned và phát hiện ra rằng nhiều trong số đó đã bị rò rỉ trong bộ dữ liệu Facebook năm 2021, chứa khoảng 20% tổng số người dùng của Facebook, bao gồm nhiều chi tiết cá nhân, và quá đủ để xác định một người dùng. Bây giờ, hãy kết hợp điều đó với người dùng Nga mà chúng ta đã xác định. Nếu một số điện thoại khớp với một bộ dữ liệu khác, chẳng hạn như của Facebook, thì một kẻ tấn công có thể tạo ra một cuộc tấn công lừa đảo nhắm vào người dùng đó, chứa tên của họ, được viết bằng ngôn ngữ của họ, đề cập đến một sự khẩn cấp liên quan đến tài khoản Steam của họ. Lúc này, bạn đã thu hút được sự chú ý của người dùng, theo một cách mà một cuộc tấn công lừa đảo thông thường sẽ không làm được.

Đây không phải là một kịch bản giả định; các cuộc tấn công lừa đảo có mục tiêu là có thật, và mặc dù một vụ rò rỉ dữ liệu riêng lẻ có vẻ không đặc biệt ảnh hưởng, việc kết hợp nhiều nguồn dữ liệu lại với nhau giúp ai đó tạo ra một cuộc tấn công phù hợp với bạn. Trên thực tế, có những “combolists” kết hợp nhiều bộ dữ liệu lại với nhau, với những ví dụ nổi tiếng mà bạn có thể đã nghe nói đến dưới dạng các danh sách tên người dùng và mật khẩu khổng lồ Collection #1 đến Collection #5. Tài khoản Steam có thể bán được khá nhiều tiền, và skin vũ khí trong các tựa game như Counter-Strike có thể có giá trị hàng trăm, thậm chí hàng nghìn đô la. Chắc chắn có động cơ lừa đảo khi nói đến người dùng Steam, và kết hợp với các bộ dữ liệu khác, nó có thể trở nên khá nguy hiểm cho những người dùng có dữ liệu bị rò rỉ. Trong khi bạn và tôi đều biết phải cẩn thận với các tin nhắn văn bản ngẫu nhiên, không phải ai cũng cảnh giác như vậy, và vụ rò rỉ này vừa cung cấp cho những kẻ tấn công tiềm năng một cách để điều chỉnh thông điệp của họ một cách độc đáo cho nạn nhân, nhằm cố gắng đánh cắp hàng nghìn đô la tiềm năng.

Mối Đe Dọa Từ Việc Di Chuyển Ngang (Lateral Movement): Điều Gì Xảy Ra Nếu Hệ Thống Bị Xâm Nhập Sâu Hơn?

Khi Một Mắt Xích Yếu Đi, Toàn Bộ Hệ Thống Có Thể Nguy Hiểm

Một khía cạnh khác, và là điều tôi đặc biệt lo lắng, là tiềm năng của việc di chuyển ngang (lateral movement). Về cơ bản, đây là một quá trình mà kẻ tấn công di chuyển sâu hơn vào mạng lưới, giành quyền truy cập vào nhiều hệ thống hơn khi chúng tiến vào. Nếu chính Valve bị tấn công, ai có thể nói rằng bộ dữ liệu này là kết thúc của nó? Mặc dù các công ty nên áp dụng bảo mật nội bộ một cách nghiêm ngặt như bảo mật bên ngoài, nhưng điều đó không phải lúc nào cũng xảy ra. Nếu một công ty không áp dụng các nguyên tắc “zero-trust” (không tin tưởng bất kỳ ai), bất kỳ ai kết nối với mạng nội bộ có thể đi qua phần còn lại của mạng dưới dạng một kết nối đáng tin cậy, tự do cố gắng truy cập các hệ thống nội bộ khác một khi đã đặt chân vào.

Thiết bị Steam Deck OLED của Valve, minh họa hệ thống có thể bị ảnh hưởng bởi lỗ hổng bảo mật

Thiết bị Steam Deck OLED của Valve, minh họa hệ thống có thể bị ảnh hưởng bởi lỗ hổng bảo mật

Để làm rõ, chúng ta hiện biết rằng điều này đã không xảy ra theo tuyên bố ngày 14 tháng 5 của Valve, và thành thật mà nói, điều đó không quá có khả năng ngay từ đầu. Các vụ rò rỉ khác của Machine1337 dường như đã dừng lại ở nơi chúng bắt đầu, chẳng hạn như trong trường hợp của Turkish Airlines. Không có gì thêm xảy ra sau đó, nhưng với mối liên hệ tiềm năng với EnergyWeaponUser, việc lo lắng là không phải không có cơ sở. Điều có vẻ có khả năng nhất là họ đã truy cập vào một bên trung gian xử lý tin nhắn văn bản cho Valve. Valve đã nói rằng họ không sử dụng Twilio, và Twilio đã phủ nhận một vụ tấn công. Có thể là một bên trung gian ký hợp đồng với Twilio ở Bồ Đào Nha (và có lẽ các khu vực khác) để gửi các tin nhắn liên quan đến Steam.

Tại Sao Việc Đổi Mật Khẩu Vẫn Là Một Thực Hành Tốt?

Tuy nhiên, chúng ta không có đủ thông tin để loại trừ bất cứ điều gì, và việc ngay lập tức bác bỏ khả năng Valve bị tấn công, trong trường hợp không có thông tin chính thức, là điều gây khó chịu. Valve đã mất khá nhiều thời gian để phủ nhận, và về lý thuyết, có thể công ty đã bị tấn công. Rõ ràng, chúng ta biết bây giờ rằng điều này không phải là trường hợp, nhưng nó không bao giờ nằm ngoài khả năng. Mặc dù chúng ta có thể đưa ra các giả định rằng Valve gần như chắc chắn lưu trữ thông tin đăng nhập với các thực hành tốt nhất, nhưng một công ty trải qua một vụ tấn công, có thể tiềm năng là Valve trong trường hợp này, đã mắc lỗi ở một nơi nào đó. Ai biết được một công ty bị rò rỉ dữ liệu đã mắc lỗi ở những nơi nào khác?

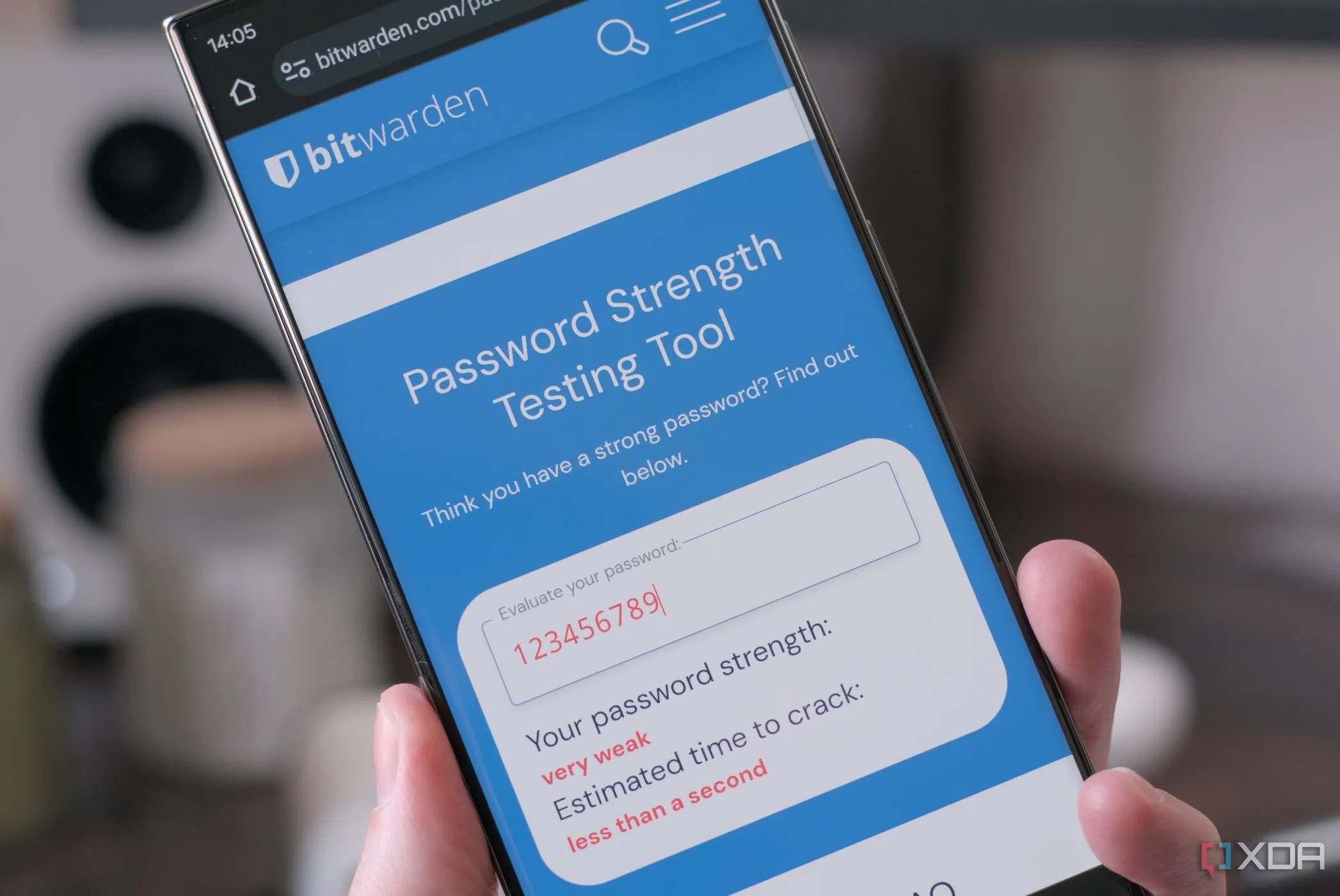

Ngoài ra, đây là lý do tại sao việc thay đổi mật khẩu luôn là một thực hành được khuyến nghị khi nói về bất kỳ vụ rò rỉ dịch vụ nào. Khuyến khích người dùng thay đổi mật khẩu không phải là “gieo rắc nỗi sợ hãi” khi không có thông tin, đặc biệt là khi việc xoay vòng mật khẩu định kỳ có thể được coi là một phần của các thực hành tốt nhất. Việc buộc phải xoay vòng mật khẩu là không tốt vì nó khiến người dùng tham gia vào các thực hành kém an toàn hơn nói chung, như lặp lại mật khẩu hiện có, viết chúng ra hoặc lưu chúng ở những nơi không an toàn. Nhưng bất kỳ ai nghiêm túc về bảo mật đều sẽ có một trình quản lý mật khẩu và liên tục sử dụng mật khẩu mạnh mẽ, điều này loại bỏ mặt tiêu cực của việc xoay vòng mật khẩu.

Đúng vậy, kịch bản Valve tự bị tấn công giờ đây là giả thuyết, vì Valve nói rằng dữ liệu SMS bị rò rỉ không liên quan đến tài khoản Steam, và Twilio phủ nhận bất kỳ sự xâm phạm nào. Tôi nhận thức được sự thật đó, nhưng mọi vi phạm bảo mật đều là giả thuyết cho đến khi nó xảy ra. Các vụ tấn công chỉ được ngăn chặn bằng cách lập kế hoạch cho những kịch bản giả định, và cách duy nhất để ngăn chặn một vụ tấn công bảo mật là chủ động thay vì phản ứng; nếu bạn phản ứng, bạn đã quá muộn rồi. Hướng dẫn hiện đại (NIST SP-800-63B và UK NCSC) rõ ràng: khi có khả năng đáng tin cậy rằng thông tin đăng nhập của bạn đã bị lộ, bạn hãy thay đổi chúng. Điều này đôi khi được kết hợp như một phần của chiến lược phản ứng tự động được gọi là đặt lại dựa trên sự kiện (event-driven reset), không chỉ là chính sách xoay vòng mật khẩu thường xuyên. Với giá trị tiền mặt thực tế của một số kho đồ Steam và sự phổ biến của tấn công vét mật khẩu (credential-stuffing), một lần đặt lại mật khẩu và bật Steam Mobile Authenticator là một phản ứng chi phí thấp, lợi nhuận cao. Gọi đó là “gieo rắc nỗi sợ hãi” là hiểu sai cả tiêu chuẩn và rủi ro.

Nếu bạn nghĩ ngân hàng của mình “có thể” đã gặp một vụ tấn công bảo mật có thể cho phép kẻ tấn công truy cập vào tài khoản của bạn, và bạn không có thông tin để xác nhận điều đó theo cách nào, ngoài việc một số dữ liệu đã bị rò rỉ, bạn sẽ thay đổi mật khẩu ngay lập tức.

Đừng Lơ Là! Luôn Coi Mọi Vụ Rò Rỉ Bảo Mật Là Một Rủi Ro Tiềm Tàng

Đừng Đánh Giá Thấp Sức Mạnh Của Dữ Liệu Cũ

Mặc dù có thể rất hấp dẫn khi coi những thứ như mã xác thực cũ và số điện thoại là tầm thường, vẫn có những lý do tại sao dữ liệu này vẫn đáng lo ngại. Đó không chỉ là cách nó có thể được kết hợp với các bộ dữ liệu khác, mà còn là thực tế rằng một công ty nào đó trong chuỗi đã bị tấn công ngay từ đầu. Cho đến khi có tuyên bố khác, động thái an toàn nhất là luôn giả định rằng có một mức độ rủi ro đối với tài khoản của bạn. Bằng cách đó, bạn có thể thực hiện các bước để tự bảo vệ một cách chủ động, thay vì chờ đợi một nguy hiểm tiềm tàng để chỉ phản ứng khi đã quá muộn. Trong kịch bản đó, tốt nhất là bạn có thể bị khóa tài khoản Steam của mình trong khi chờ bộ phận hỗ trợ của Valve chuyển quyền sở hữu lại cho bạn. Tệ nhất, bạn có thể mất quyền truy cập vào tài khoản của mình mãi mãi.

Kiểm tra độ mạnh của mật khẩu yếu "123456789", nhấn mạnh tầm quan trọng của mật khẩu mạnh và trình quản lý mật khẩu

Kiểm tra độ mạnh của mật khẩu yếu "123456789", nhấn mạnh tầm quan trọng của mật khẩu mạnh và trình quản lý mật khẩu

Xin nhắc lại, chúng ta hiện biết rằng Valve không bị tấn công. Tôi cũng không nghĩ rằng có khả năng đáng kể bất kỳ ai sẽ phải chịu hậu quả hoặc mất quyền truy cập vào tài khoản Steam của họ do vụ rò rỉ này. Cá nhân tôi tin rằng có khả năng một dịch vụ trung gian đã bị hack, và sẽ không có cách nào để chuyển từ dịch vụ đó sang mạng nội bộ của Valve. Tôi cũng không mong đợi thêm thông tin nào liên quan đến Valve trong vụ rò rỉ dữ liệu này. Tuy nhiên, lừa đảo có mục tiêu (targeted phishing) là có thật, và vụ rò rỉ này cho phép điều đó xảy ra. Hơn nữa, ngay cả một cơ hội nhỏ bị tấn công cũng không có nghĩa là mọi người nên ngồi yên và chờ đợi nó xảy ra. Có lý do tại sao các công ty khuyến nghị thay đổi mật khẩu khi một dịch vụ bị tấn công, ngay cả khi dịch vụ đó nói rằng mật khẩu của họ được mã hóa (hashed) và thêm muối (salted). Các hướng dẫn hiện đại phân biệt giữa việc xoay vòng mật khẩu định kỳ và đặt lại dựa trên sự kiện, và một nghi ngờ hợp lý là quá đủ để chuyển từ xoay vòng định kỳ sang đặt lại dựa trên sự kiện. Khi không có thông tin đầy đủ, thận trọng luôn là động thái tốt hơn.

Bảo Vệ Tài Khoản Của Bạn Ngay Hôm Nay

Tôi không nói rằng bạn phải mất ngủ vì vụ rò rỉ này, nhưng có vẻ như sự kiện này đã làm nổi bật một sự thiếu quan tâm rộng rãi hơn đối với việc rò rỉ dữ liệu cá nhân và bảo mật cá nhân. Mặc dù Valve về mặt kỹ thuật là đúng khi nói rằng số điện thoại không được liên kết trực tiếp với tài khoản, nhưng nhiều số trong số này có thể được liên kết với tài khoản bằng một chút nỗ lực. Tôi cho rằng bất kỳ ai đang sử dụng mật khẩu yếu hơn và biết rằng họ có mặt trong các bộ dữ liệu khác nên thay đổi mật khẩu của mình, bởi vì bất kỳ ai mua bộ dữ liệu này đều có ý định sử dụng nó cho các nỗ lực lừa đảo và kết hợp nó với các bộ dữ liệu khác. Các bộ dữ liệu có thể được liên kết với nhau để xây dựng một bức tranh chính xác về con người bạn, điều này giúp lừa đảo có mục tiêu dễ dàng hơn, và đây chỉ là một vụ nữa để thêm vào chồng. Trong trường hợp xấu nhất, một bộ dữ liệu ban đầu bị rò rỉ có thể là dấu hiệu cho những điều sắp tới, mặc dù chúng ta biết rằng điều đó có thể không phải là trường hợp ở đây. Ít nhất, hãy coi đây là cơ hội để bạn sử dụng trình quản lý mật khẩu và cải thiện mật khẩu và bảo mật tổng thể của mình. Rốt cuộc, rất nhiều bộ dữ liệu đã được bán và truyền tay nhau chỉ để xuất hiện lần đầu tiên sau nhiều tháng.

Kết luận:

Vụ rò rỉ dữ liệu liên quan đến Steam, dù không phải do Valve trực tiếp gây ra, vẫn là một lời nhắc nhở nghiêm túc về tầm quan trọng của an ninh mạng cá nhân. Đừng bao giờ coi thường bất kỳ thông tin nào bị rò rỉ, dù là nhỏ nhất, vì chúng có thể được kết hợp và sử dụng cho các mục đích lừa đảo tinh vi hơn. Hãy luôn chủ động trong việc bảo vệ thông tin cá nhân của mình bằng cách sử dụng mật khẩu mạnh, kích hoạt xác thực hai yếu tố và xem xét sử dụng trình quản lý mật khẩu.

Hãy chia sẻ suy nghĩ và kinh nghiệm của bạn về vụ việc này trong phần bình luận bên dưới. Chúng ta cùng nhau xây dựng một cộng đồng game thủ an toàn hơn!